Cyber Security: Online Pandemie bedroht Geschäftsmodelle.

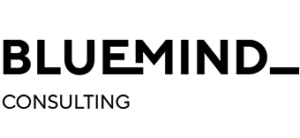

Cybersicherheit ist schon lange kein Thema allein für Branchenkenner und Experten mehr. Kaum ein Tag vergeht, indem nicht große und kleinere Unternehmen in ihrer Existenz bedroht werden. Die digitale Bedrohungsarmee ist ausgesprochen agil: Im Jahr 2021 haben Malwarevarianten wie Emotet, Mirai, Gh0st und Trickbot Unternehmen in Atem gehalten. Allein im März 2021 wurden laut AV-Test GmbH mehr als 19 Millionen neue Malware Varianten gezählt. Dabei entstand laut Bitkom Research bei den befragten Unternehmen ein Schaden von mehr als 223 Milliarden Euro.

Hinzu kommt die immer stärker grassierende Automatisierung zur Erstellung und Nutzung von Malware, etwa durch den „Malware as a Service“ der Gruppe REvil. Auch steigt laut dem MIT die Zahl der Zero Day Vulnerabilities wie z. B. Log4Shell von Jahr zu Jahr – zuletzt auf mehr als 60 Varianten „in the Wild“. Kaufpreise von bis zu 2,5 Millionen US$ für Zero Day Exploits sowie Auswirkungen wie eine mittlere Wiederherstellungsdauer von 23 Tagen nach einem Ransomware Angriff6 zeigen, wie professionell und bedrohlich der Markt um Malware mittlerweile geworden ist. Cyber Security ist heute eine überlebenswichtige Aufgabe auf C-Level. Aber, haben Unternehmen noch eine Chance sich gegen eine solche Übermacht zu behaupten?

Firewall war gestern – Neue Wege im Kampf gegen Cyber-Bedrohungen

Cyber Security Foundation

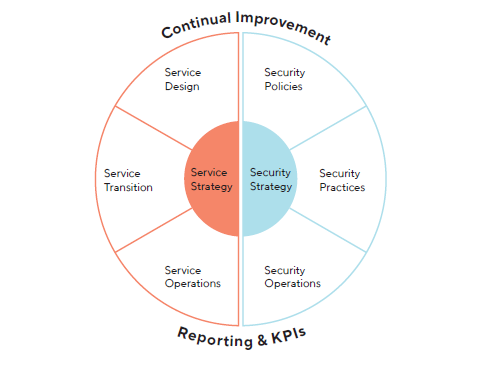

Unternehmen müssen dafür Sorge tragen, dass sie die oft vernachlässigten IT Service Management Prozesse im Griff haben

und vor allem Themen wie Incident-, Change- und Patchmanagement professionell und stringent adressieren. Nur mit funktionierenden IT-Prozessen können die Cyber Security auf eine stabile Basis aufbauen und Core Cyber Security Services und Prozesse etabliert und integriert werden.

Cyber Security Core

Frameworks wie ISO 27001 oder NIST helfen, notwendige Core Capabilities der Cyber Security auf Basis von Standards und Best Practices und damit Organisation, Prozesse und Services zu etablieren. Sie orientieren sich an den Controls der ISO 27001 oder an den in NIST definierten „5 Functions“ um die Cyber Security Core Capabilites in Ihrer Organisation abzubilden. Auf Basis der Cyber Security Core Capabilities entsteht ein Grundgerüst für

eine funktionierende Cyber Security.

Cyber Security Lifecycle

Nur die Integration von Organisation, Prozessen und Services aus dem Cyber Security Core mit in den IT-Service Management Prozess führt zu einem integrierten Cyber Security Lifecycle. Erst wenn Vulnerabililty- und Patchmanagement, Security Incident Prozess und Service Operation Prozesse oder aber Application Security Testing und Software Development Prozess miteinander interagieren, wird Cyber Security zur gelebten Praxis.

Gleichermaßen ist es essenziell, gemeinsam mit dem Business ein konsequentes Business Continuity Planning aufzusetzen. So und nur so kann das originäre Ziel – der Schutz der Unternehmenswerte und die Aufrechterhaltung des Betriebs – zielgerichtet und effizient erreicht werden. Ansätze wie Security Operation Center, Cyber Defence Center oder DevSecOps zeigen erste Ansätze für eine Prozessorientierung. Die Frameworks hierfür sind bislang nicht ausgereift und interagieren nicht immer mit den ITIL-basierten Service Management Prozessen.

(Hyper-)Automation

Von Zero Day Exploit zur Zero Day Response – die zunehmende Automatisierung von Cyber-Angriffen erfordert auf der Verteidigungsseite e entsprechende Agilität und Schnelligkeit, um mit der Menge täglich neuer Samples fertig werden zu können. Erforderlich sind beispielsweise die automatische Isolation auffälliger Systeme sowie die verhaltensbasierte automatische Implementierung von Application Firewall Rules. Technologien

wie Enhanced Detection & Response und Security Incident & Event Management werden in diesem Kontext immer wichtiger.

Agile Cyber Security Architecture

Der hohen Dynamik und Variantenvielfalt von „Ransomware as a Service“ (RaaS) muss auf Unternehmensseiten Rechnung getragen werden. Die aktuell oftmals starren Security Frameworks und Architekturen müssen zukünftig die Dynamik aufgreifen. Nur die Berücksichtigung von agilen und servicebasierten Ansätzen wie „Security as a Service“ (SECaaS) in der Security Architektur gibt Unternehmen in Zukunft eine Antwort auf die zukünftigen

Bedrohungen.

Wo beginnen – wo enden?

Aktuelle Zero Day Vulnerabilities wie die Java Schwachstelle Log4Shell haben vielen Managern vor Augen geführt, wie wichtig IT-Service Management Prozesse wie Asset Management und Patchmanagement als Foundation für die Cyber Security sind. Mit ihnen begegnen Unternehmen Schwachstellen

in weit verbreiteten Softwarekomponenten erfolgreich. Gleichermaßen muss Cyber Security schnell und dynamisch auf Bedrohungen reagieren. Black Hat Hacker nutzen durch eine agile Anpassung Ihrer vorhandenen Tools und Netzwerke immer schneller die bekannt gewordenen Zero Day Lücken.

Somit müssen sich Unternehmen zunächst um die konsequente Operationalisierung und Integration der Prozesse von IT-Service Management und Cyber Security Management kümmern. Doch nur eine weitere Erhöhung der Detektions- und Reaktionsgeschwindigkeit durch Hyperautomatisierung und Agilisierung der Cyber Security Service Architektur stellt – neben weiteren technologischen Konzepten – eine nachhaltige Strategie zur maßgeblichen Reduzierung der sich dynamisch entwickelnden Cyber Security Risiken und die stetige Herausforderung limitierter personeller Ressourcen dar.